🧭 Pourquoi l’immutabilité est devenue essentielle ?

Les attaques ransomware n’attaquent plus seulement la production : elles visent désormais vos backups. Sans protection adaptée, un pirate peut chiffrer les données et supprimer les sauvegardes. La réponse moderne s’appuie sur une sauvegarde immuable (WORM/Object Lock) et un air-gap logique/physique, afin de garantir un point sain restaurable à tout moment — sans sacrifier vos RTO et RPO.

Concrètement, l’immutabilité verrouille vos jeux de sauvegarde : aucune modification ni suppression pendant la durée définie. Elle complète le chiffrement des données (confidentialité) en protégeant l’intégrité des copies. Pour préserver la performance :

- gardez un chemin nearline local pour un recovery rapide (RTO court) ;

- appliquez la règle 3-2-1 avec une réplique objet immuable (cloud/on-prem) ;

- ajoutez un air-gap pour contrer un compte compromis.

Côté opérationnel, testez régulièrement la restauration depuis le coffre immuable (≤ 90 jours), suivez les KPI (respect RTO/RPO, taux de succès, anomalies de déduplication) et calibrez la durée WORM par criticité (P0→P3) pour ne pas gonfler le TCO.

👉 Besoin d’un cadre prêt à l’emploi (RACI, fréquences, rétentions) et d’un outil pour dimensionner vos RTO/RPO ? Téléchargez le modèle de procédure + calculateur : Procédure de sauvegarde informatique – modèle + RTO/RPO.

🧩 Définitions express

Pour maximiser la résilience face au ransomware, maîtrisez ces notions.

• Sauvegarde immuable

Une sauvegarde immuable (mode **WORM/Object Lock) empêche toute modification/suppression pendant une durée fixée. Elle garantit un point sain de reprise même si des comptes sont compromis.

• RTO vs RPO

Le RTO (Recovery Time Objective) = temps maximal d’indisponibilité.

Le RPO (Recovery Point Objective) = perte de données maximale. Fixez-les par application (P0→P3) et testez régulièrement.

• Règle 3-2-1

Conservez 3 copies, sur 2 médias différents, dont 1 hors site. Base de toute stratégie anti-sinistre.

• Air-gap

Copie isolée (bande hors-ligne ou coffre logique), inaccessible depuis le réseau de production. Ultime filet de sécurité post-compromission.

• Chiffrement des données

Chiffrez en transit (TLS) et au repos (AES-256) via KMS/HSM. Le chiffrement protège la confidentialité ; il ne remplace pas l’immutabilité (intégrité).

• Nearline / Instant recovery

Cible locale performante pour redémarrer vite (VM/fichiers) et tenir un RTO court, avant tiering vers objet immuable.

• Journalisation/CDC

Capturer les changements fins pour rapprocher le RPO de zéro sans surcharge excessive.

Comparatif rapide

| 🔎 | Terme | Finalité | Protège contre | Impact sur RTO/RPO |

|---|---|---|---|---|

| 🔐 | Chiffrement des données | Confidentialité | Lecture/exfiltration | Ne garantit pas RPO ; neutre sur RTO |

| 🔒 | Sauvegarde immuable | Intégrité | Suppression/altération | Sécurise RPO ; RTO dépend de la cible |

| 🧱 | Air-gap | Isolation | Mouvement latéral/accès | RTO ↑ si seule copie ; prévoir nearline |

👉 Pour cadrer vos objectifs et politiques (fréquences, rétentions), utilisez notre modèle + calculateur : Procédure de sauvegarde – RTO/RPO.

👉 Voir l’implémentation éditeur : immutabilité & air-gap avec Cohesity.

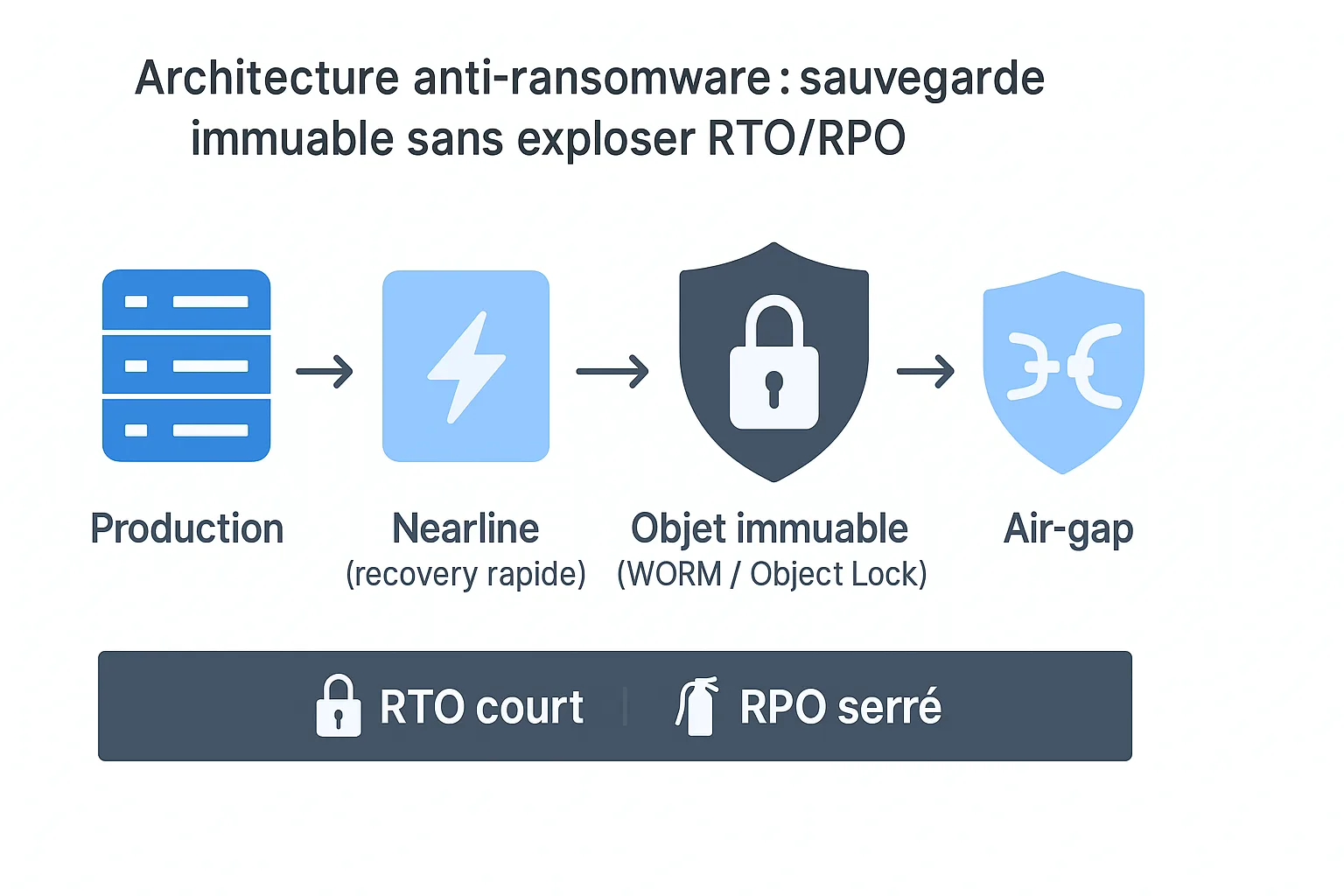

🛠️ Architecture #1 — On-premise

« nearline + objet immuable + air-gap » (RTO très court)

Ce design vise un RTO minimal tout en sécurisant le RPO contre le ransomware. L’idée : restaurer vite depuis une cible locale nearline, puis garantir l’intégrité via une sauvegarde immuable (WORM/Object Lock) et une copie air-gap.

Architecture en 3 temps :

- Chemin nearline (recovery rapide) : stockage local performant pour instant recovery VM/fichiers et tests réguliers de restauration.

- Réplique objet immuable : copie sur stockage objet avec Object Lock (durées WORM calibrées par criticité P0→P3).

- Air-gap : troisième copie isolée (bande hors ligne ou coffre logique sur compte séparé) pour arrêter tout mouvement latéral.

Bénéfices mesurables :

- RTO court grâce au nearline local ; RPO protégé par l’immutabilité.

- Résilience face au ransomware même en cas de compromission d’identifiants.

- Coût maîtrisé via tiering (nearline → objet immuable → archive).

Mise en œuvre recommandée :

- Cohesity pour l’immutabilité, l’air-gap logique et la détection d’anomalies (dédup, pics d’incrémentaux). → Découvrir Cohesity

- Veeam Backup & Replication pour l’instant recovery et l’orchestration de restaurations rapides. → Découvrir Veeam

- Voir les alternatives à Cohesity & Veeam → Découvrir les alternatives

Contrôles essentiels :

- Chiffrement des données en transit (TLS) et au repos (AES-256), gestion de clés KMS/HSM, RBAC/MFA et comptes d’administration dédiés.

- Durées WORM par classe (ex. P0 : 30–90 j), preuves de restore immuable ≤ 90 j, supervision RTO/RPO et anomalies.

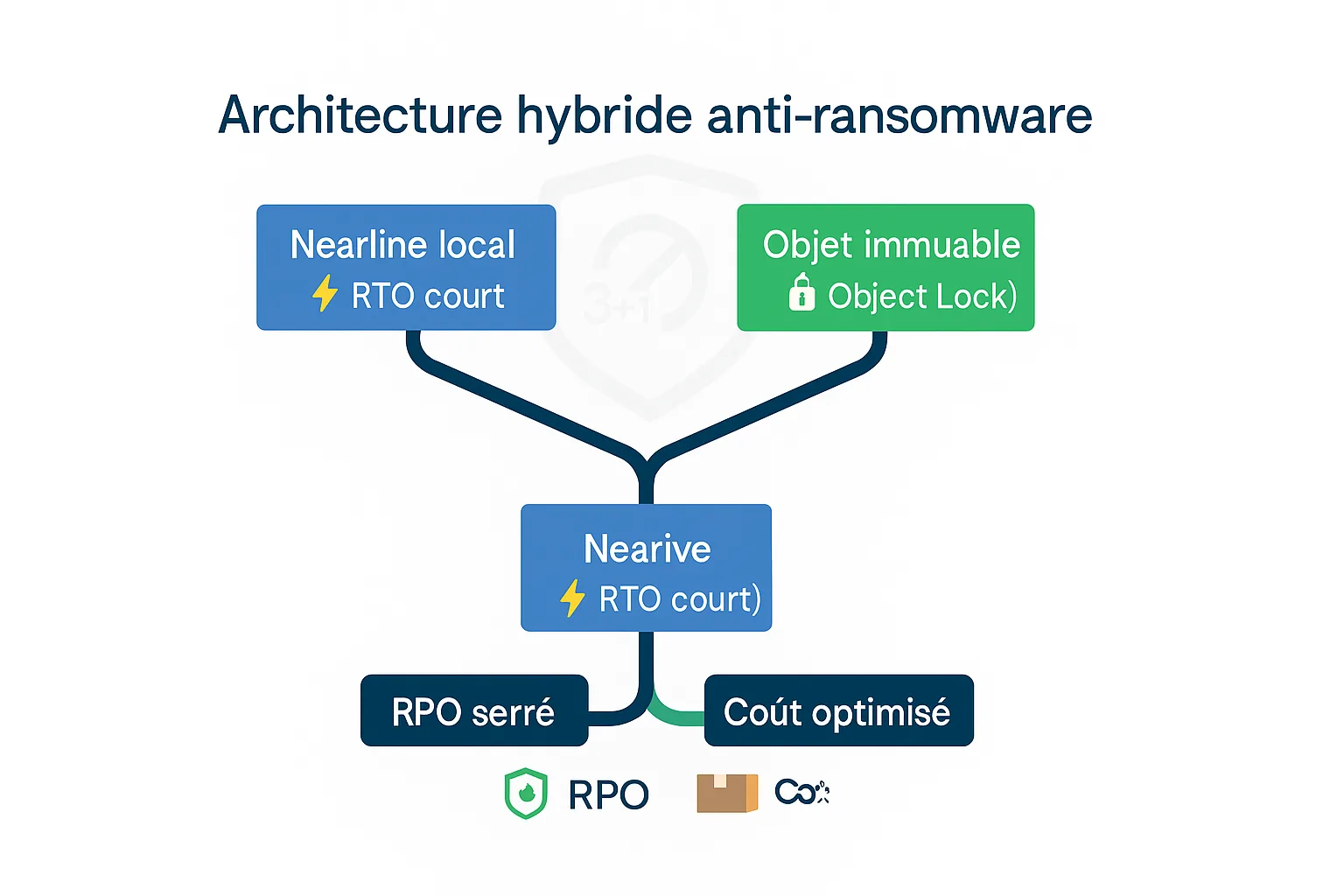

☁️ Architecture #2 — Hybride

« nearline local + Object Lock cloud + archivage »

Le modèle hybride combine une restauration rapide sur site et une sauvegarde immuable en cloud pour sécuriser le RPO face au ransomware, tout en maîtrisant les coûts par tiering et archivage. Le principe : garder quelques jours en nearline local pour un RTO court, puis basculer automatiquement vers du stockage objet en Object Lock (mode WORM) et, au-delà, vers une classe d’archivage long terme.

Architecture en 3 temps :

- Nearline local (recovery rapide) : cibles performantes pour VM/fichiers, instant recovery, tests fréquents de restauration.

- Objet immuable (cloud) : rétention sécurisée avec Object Lock ; durées WORM calibrées par criticité (P0→P3).

- Archivage : classes froides pour réduire le TCO, sans exposer les jeux de sauvegarde.

Avantages clés :

- RTO court via le chemin local ; RPO protégé par l’immutabilité.

- Scalabilité et coûts prévisibles grâce au stockage objet et au tiering.

- Résilience accrue contre le ransomware (suppression/altération des backups neutralisée).

Mise en œuvre recommandée :

- Plateforme orientée immutabilité et air-gap logique : Cohesity.

- Sauvegarde immuable cloud/on-prem avec automatisation des copies : Rubrik.

Points de contrôle :

- Chiffrement des données en transit (TLS) et au repos (AES-256), gestion de clés KMS/HSM, RBAC/MFA.

- Durées WORM adaptées (ex. P0 : 30–90 j), comptes cloud séparés, journaux inviolables.

- Suivi des KPI : respect RTO/RPO, taux de succès, dérives déduplication/compression, egress en cas de restore massif.

👉 Pour dimensionner vos fenêtres et débits avant déploiement, utilisez le modèle + calculateur : Procédure de sauvegarde – RTO/RPO.

🌐 Architecture #3 — Cloud-first

Cloud-first / ROBO (sites distants)

Pour les sites distants, agences ou PME sans datacenter local, le modèle cloud-first simplifie l’exploitation tout en durcissant la défense anti-ransomware. Le principe : envoyer directement les sauvegardes vers du stockage objet en Object Lock (mode WORM) et isoler une copie via air-gap logique (comptes/projets séparés), tout en prévoyant un chemin nearline “chaud” pour les restaurations courantes.

Architecture recommandée :

- Chemin chaud (nearline cloud ou cache local léger) : garantit un RTO court pour les restaurations fréquentes (VM/fichiers/M365).

- Coffre immuable (objet) : jeux verrouillés en WORM/Object Lock pour sécuriser le RPO face au ransomware.

- Air-gap logique : second compte cloud/tenant, clés et rôles séparés (RBAC/MFA), journaux inviolables.

- Archivage long terme : classes froides pour réduire le TCO.

Avantages clés :

- Déploiement rapide multi-sites, administration centralisée, règle 3-2-1 respectée (copies nearline + immuable + hors compte).

- RPO protégé (immutabilité), RTO maintenu via le chemin chaud, coûts maîtrisés par tiering/archivage.

- Sécurité renforcée : chiffrement des données (TLS/AES-256) + KMS/HSM, séparation stricte des rôles.

Solutions à considérer (maillage interne) :

- Plateforme de sauvegarde immuable et air-gap logique : Cohesity.

- Orchestration cloud/on-prem et automatisations immuables : Rubrik.

- Protection cloud intégrée et sécurité unifiée : Acronis Cyber Protect.

Contrôles à documenter :

- Durées WORM par criticité (P0→P3), tests de restauration immuable ≤ 90 jours, seuils RTO/RPO vérifiés.

- Comptes séparés, MFA, clés gérées (KMS/HSM), supervision des anomalies (incrémentaux qui explosent, dédup en chute).

👉 Pour dimensionner vos fenêtres et débits avant déploiement : modèle + calculateur Procédure de sauvegarde – RTO/RPO.

⚖️ Calibrer l’immutabilité

sans plomber les coûts

Le bon réglage d’une sauvegarde immuable protège réellement du ransomware sans faire exploser les budgets ni les RTO/RPO. L’idée : conserver quelques jours “chauds” en nearline pour un RTO court, puis appliquer un tiering automatique vers du stockage objet en **WORM/**Object Lock, et enfin basculer en archivage longue durée. La durée d’immutabilité se calibre par criticité applicative et par risque opérationnel.

Bonnes pratiques opérationnelles :

- Fixer la durée WORM par classe (P0→P3) au plus juste ; éviter les 90 jours “génériques” partout.

- Séparer comptes/tenants (air-gap logique), activer RBAC/MFA, journaliser toute action sur les verrous.

- Chiffrer en transit/au repos (chiffrement des données via KMS/HSM) : confidentialité, sans impacter l’intégrité garantie par l’immutabilité.

- Tester une restauration depuis le coffre immuable au moins tous les 90 jours ; tracer RTO/RPO réels.

- Surveiller coûts et dérives : ratios dédup/compression, volumes “chauds vs froids”, éventuels frais d’egress.

Durées indicatives (à adapter à votre contexte)

| 🏷️ Criticité | Durée WORM conseillée | Objectif principal |

|---|---|---|

| 🧪 P0 – Vital | 30–90 j | Couvrir enquêtes + fenêtres d’incident, sécuriser le RPO |

| ⚠️ P1 – Critique | 14–30 j | Réduction du risque tout en maîtrisant le TCO |

| ⏳ P2 – Important | 7–14 j | Cas d’erreurs usuelles, coût contenu |

| 🗂️ P3 – Standard | 7 j | Protection minimale, restitution rapide si besoin |

👉 Pour dimensionner précisément fenêtres et débits, utilisez le modèle + calculateur : Procédure de sauvegarde – RTO/RPO.

👉 Pour comparer les approches cloud (coûts, classes de stockage, immutabilité), consultez le comparatif : Solutions de sauvegarde cloud entreprise 2025.

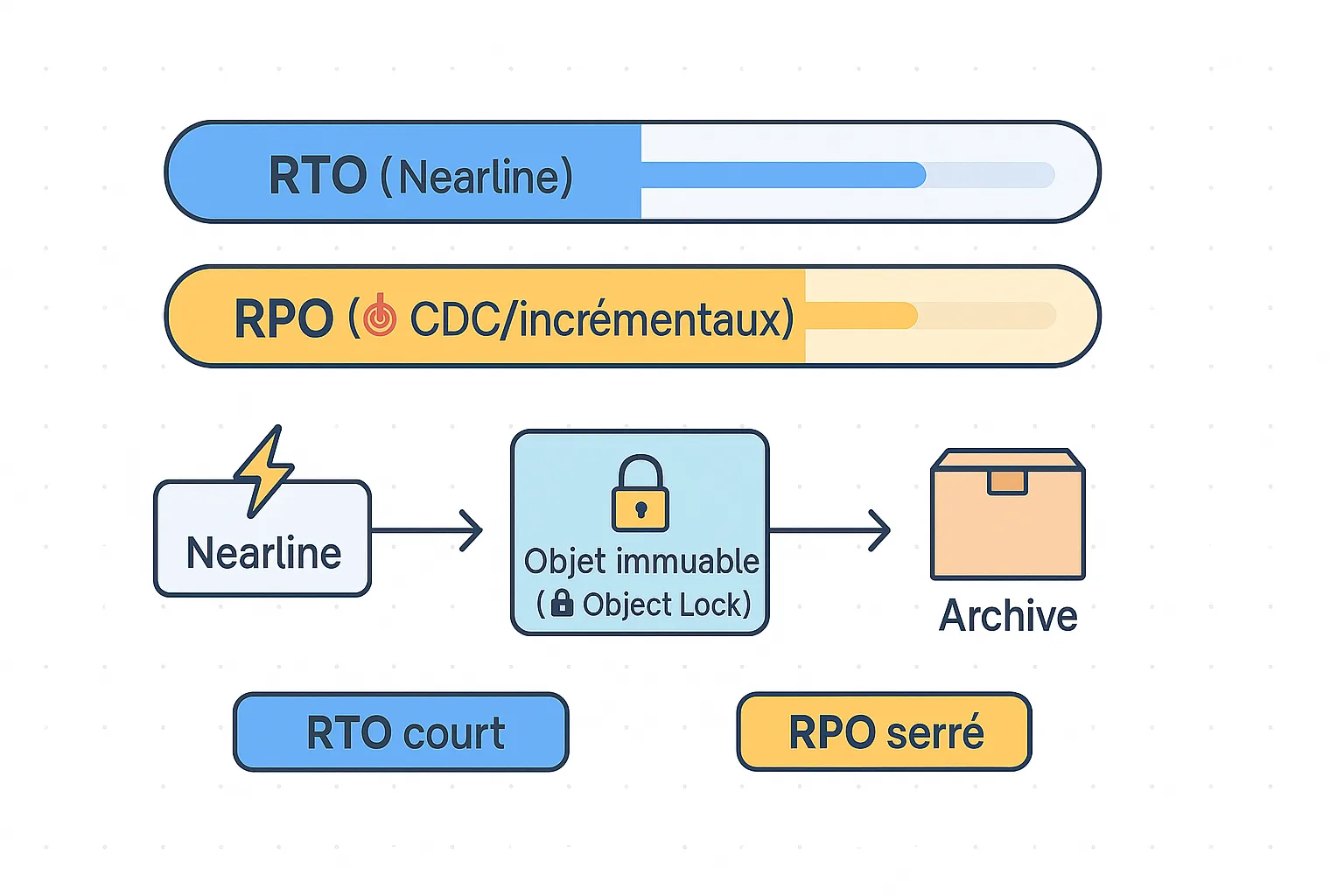

🚀 Tenir des RTO & RPO

méthode pour tenir des RTO courts & RPO serrés

Objectif : rester opérationnel malgré un ransomware, grâce à un RTO court (remise en service rapide) et un RPO serré (peu de données perdues), sans renoncer à la sauvegarde immuable.

Bonnes pratiques immédiates :

- Chemin nearline local pour le recovery rapide (montage VM/fichiers, redirect-on-write), puis tiering vers objet immuable.

- Incrémentaux fréquents + journalisation/CDC pour rapprocher le RPO de zéro.

- Parallélisme de restauration : multiplier les flux, vérifier réseau/stockage, éviter les goulots.

- Plan de charge “worst day” : simuler le volume à restaurer en parallèle, ajuster fenêtres et cibles.

- Tests réguliers : mesurer les RTO/RPO réels depuis le coffre immuable (preuve ≤ 90 j).

Outils et mises en œuvre (maillage interne) :

- Instant recovery et orchestration de restaurations rapides : Veeam Backup & Replication.

- Reprise continue (CDP) pour réduire le RPO : Zerto – reprise après sinistre.

- Immutabilité + détection d’anomalies pour sécuriser la base : Cohesity.

Checklist d’optimisation :

- X jours nearline pour P0/P1, WORM calibré par criticité (P0→P3).

- Fenêtres sans chevauchement, flux dimensionnés, RBAC/MFA actifs.

- Supervision dédup/compression, alertes sur incrémentaux anormaux.

👉 Dimensionnez précisément vos fenêtres et débits avec le modèle + calculateur : Procédure de sauvegarde – RTO/RPO.

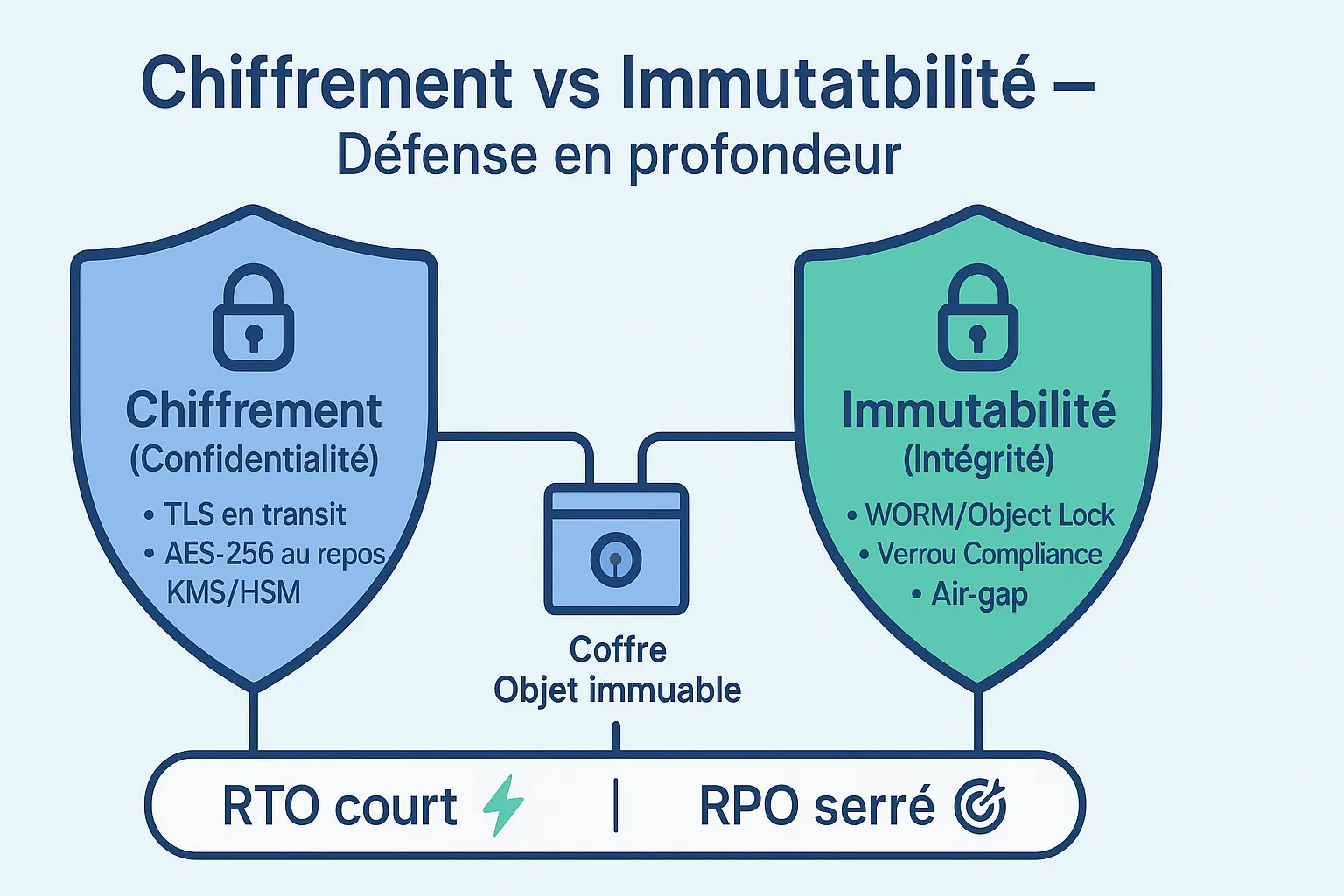

🔐 Chiffrement ≠ Immutabilité

les deux sont indispensables

Le chiffrement des données protège la confidentialité (lecture/exfiltration), mais n’empêche pas la suppression ou l’altération malveillante des sauvegardes. L’immutabilité (WORM/Object Lock) protège l’intégrité en interdisant toute modification/suppression pendant N jours. Les deux sont complémentaires pour résister au ransomware.

Bonnes pratiques de chiffrement :

- En transit : TLS systématique entre agents, proxys et cibles.

- Au repos : AES-256 avec KMS/HSM, rotation planifiée, journalisation inviolable.

- Séparation des rôles : clefs gérées par une équipe distincte (RBAC/MFA), coffre-fort de secrets, procédure de recovery des clés testée.

Bonnes pratiques d’immutabilité :

- Activer Object Lock (mode Compliance si possible) avec durées WORM par classe (P0→P3).

- Air-gap logique : comptes/tenants séparés, accès restreints, audits réguliers.

- Preuves de restauration depuis le coffre immuable (≤ 90 j), suivi RTO/RPO réels.

Solutions couvrant ces exigences (maillage interne) :

- Chiffrement avancé, rôles et politiques : Commvault

- Sécurité unifiée et protection endpoint-cloud : Acronis Cyber Protect

- Sauvegarde/DR éprouvée avec options de sécurité : Arcserve UDP

👉 Pour aligner rétentions, immutabilité et objectifs RTO/RPO, utilisez le modèle + calculateur : Procédure de sauvegarde – RTO/RPO.

📈 Observabilité

détection : prévenir le sabotage

Passer d’un monitoring “des jobs” à une observabilité complète est indispensable pour tenir RTO et RPO face au ransomware. L’objectif : détecter tôt les signaux faibles, prouver la restauration et tracer les contrôles de sauvegarde immuable et de chiffrement des données.

Ce qu’il faut observer en continu :

- Santé des sauvegardes : taux de succès/échecs, durées, files d’attente, fenêtres dépassées.

- Qualité des données : dérive des volumes, chute des ratios déduplication/compression, explosion d’incrémentaux (souvent corrélée au chiffrement malveillant).

- Capacité & performance de recovery : débits mesurés, IOPS sur la cible nearline, temps réel de restauration versus RTO cible.

- Sécurité : activation WORM/Object Lock, expirations d’immutabilité, échecs MFA/RBAC, tentatives d’effacement.

Alertes intelligentes (orientées risque métier) :

- “RPO à risque” quand la fréquence effective des incrémentaux s’écarte de la cible.

- “RTO à risque” si le worst day ne passe plus (débit/flux insuffisants).

- Anomalies ransomware : chute de dédup, lots de fichiers chiffrés, pics de changements.

Gouvernance & preuves :

- Tableaux de bord exécutifs (conformité RTO/RPO, couverture immutabilité) et opérations (jobs, capacité, coûts).

- Rapports trimestriels avec preuves de restauration depuis le coffre immuable (≤ 90 j).

- Intégration SIEM/SOC et playbooks d’isolement.

Maillage interne utile :

- Plateforme avec immutabilité et détection d’anomalies : Cohesity.

- Cadre de politiques + outil de dimensionnement : Procédure de sauvegarde – calculateur RTO/RPO.

- Reporting avancé & sécurité intégrée : Commvault